Hallo,

in diesem Blog-Eintrag nur ganz kurz der Hinweis auf eine Website, mit der Sie Ihren Webbrowser auf Immunität bgzl. Crypto-Miner prüfen können.

Crypto-Miner haben sich vor wenigen Wochen noch sehr großer Beliebtheit erfreut. Entsprechende Videos dazu haben wir bereits online gestellt.

Unter http://cryptojackingtest.com finden Sie eine einfache Möglichkeit festzustellen, ob Ihr Webbrowser noch für einen solchen Angriff anfällig ist.

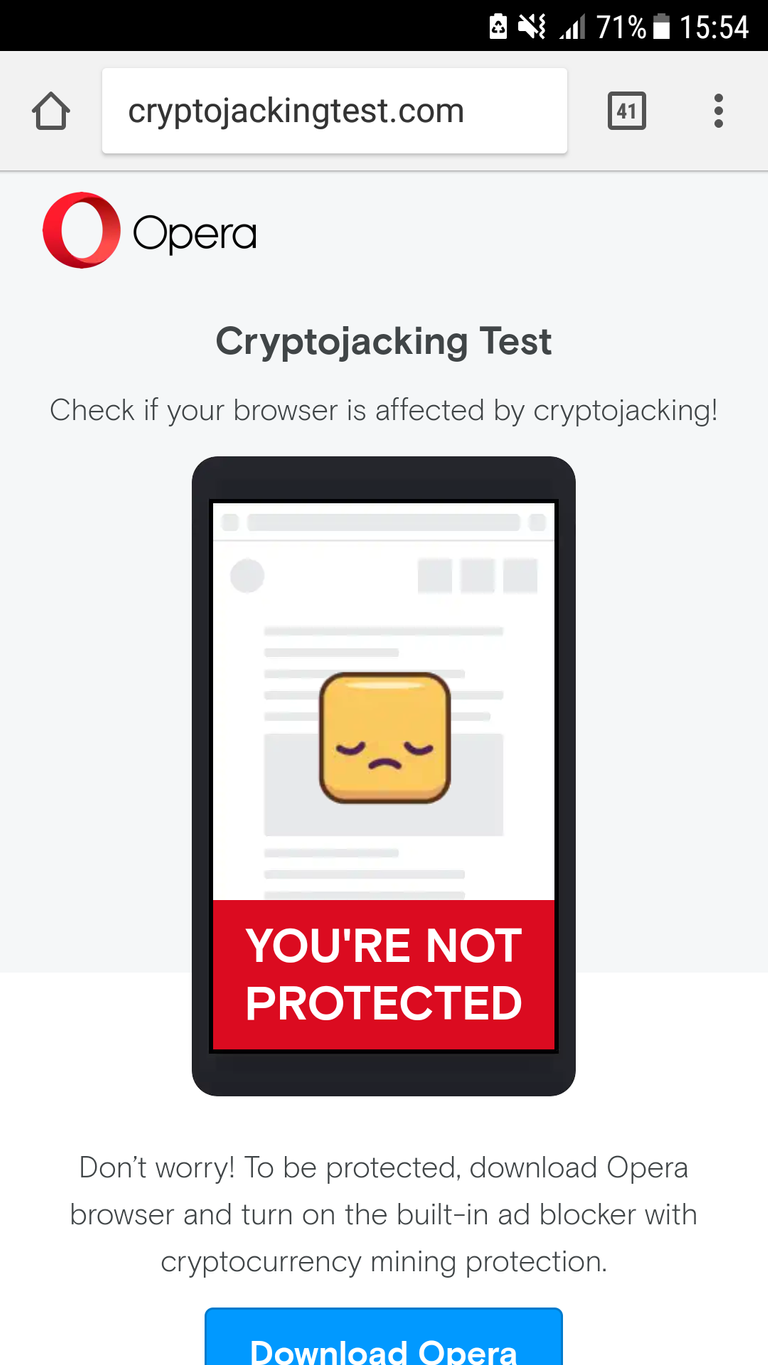

Laut der Website ist immer noch einer von vier getesteten Webbrowser anfällig. Auf dem Desktop dürfte wohl kaum ein Webbrowser noch anfällig sein. Falls Sie doch einen finden (der auch noch aktuell ist), dann einfach in die Kommentare.

Bitte auch daran denken, die Webbrowser auf Ihrem Mobilgerät (Tablet/Handy) zu prüfen. Da dürfte die Anfälligkeit wesentlich höher sein.

Nur damit Sie auf der sicheren Seite bleiben.

Okay.

ich nutz uMatrix als AddOn

Dein Smartphone auch? ;)

@uber-dragon Es gibt uMatrix / uBlock auch für den Firefox unter Android :)

War ja auch nur eine Frage :D Also mir zumindest wäre das auf dem Smartphone zu unkomfortabel. Und zum Beispiel mein altes Teil unterstützt glaube ich gar keine Add-ons.

Danke für den Hinweis.

Habe erst Mal wieder Firefox aufs Handy geladen 😂.

Danke für den uMatrix Tipp. Jetzt ist mein Firefox sicher.

ich mag NoScript 10.1.6.3 mehr

Windows Firefox 58.0 ist auch ohne uMatrix nicht anfällig nicht anfällig.

Bei Chrome hat allerdings Avast schon reagiert gehabt...

Pi-Hole mit Coin-Blockliste als DNS-Server im Netzwerk regelt auch auf Mobilgeräten :)

Oder man benutzt Firefox für Android da man dort add ons wie z.B. u block origin installieren kann.

Das löst das Problem dann aber nur auf einem Gerät. Desweiteren schießt man sich direkt selbst in Knie, da man auf eine ganze Reihe Features des Webs verzichtet (Stichwort: "Progressive Web App"), wenn man nicht den Chrome benutzt. Mehr dazu auch in den nächsten Posts von mir :D

Und unterwegs?

Über VPN ins heimische Netz und den Traffic eben wieder durchs Pi-Hole könnte funktionieren.

Das ganze hin und herschicken des traffics ist aber nicht wirklich förderlich für die Geschwindigkeit

Oder einfach die Bude nie verlassen. Problem solved.

Habe direkt diesen Test gemacht und dort steht: " You're not protected". Ich werde mir wohl wie mein Vorredner, einfach das AddOn "uMatrix installieren.

Ich habe schon vor einer längeren Zeit gehört das dass heimliche Crypto-Mining auf fremden PC's betrieben wird. Es wird vermutlich immer mehr werden, wie du anfangs ja schon erwähntest.

Ist man denn auf der sichereren Seite wenn man ausschließlich eine Linux-Distribution benutzt?

Nein.

Soweit ich weiss, verwendet der Angriff Javascript. Und der kann auf jedem beliebigen Betriebssystem ausgeführt werden. Ich verwende Arch-Linux und da ist der neuste Chromium ohne Addons auch verwundbar.

Achso, okay! Es trifft ja schon auf die meisten anderen Trojaner, Viren und anderen fiesen Schädlingen zu, die fast ausschließlich für Windows konzipiert wurden/werden und für jegliche Linux-Distrus vollkommen inkompatibel sind.

Dachte ich zumindest vorerst bzgl. des "Undercover-Crypto-Mining" das ich da mit dem Ubuntu besser fahren würde.

Ich habe uMatrix eben installiert und hoffe mal das es wenigstens halbwegs ausreichend Schutz bietet.

Gerade am Smartphone getestet Chrome anfällig Firefox geschützt. Da man beim Handy Firefox auch Addons wie ublock origin installieren kann leider ist er aber auch nicht von Haus aus geschützt. Da hat der Firefox wohl eine weitere Sache voraus auch wenn ich eigentlich den Chrome am handy bevorzuge und am Pc Firefox. So wie es aussieht sollte ich am handy auch Firefox nutzen (keine Werbung und cryptojacking geschützt). :D

Du kannst bei nem gerootetem Handy auch die Host Datei bearbeiten. Dann ist auch Chrome geschützt.

Finde auch irgendwie den Chrome unter Android komfortabler. Wenn man Chrome Home in den Flags aktiviert hat man die Tab-Leiste unten und man kann auch zwischen Tabs wechseln in dem man nach links/rechts über die Leiste wischt. AdBlock/Cryptojacking ist für mich kein Problem. Ich benutze AdAway das trägt die ganzen Ad und Cryptomine Server in die hosts datei ein dann ist der Chrome auch komplett werbefrei und Cryptojacking resistent.

Mein Mobile-Chrome war geschützt. Just saying.

Sehr komisch meiner war. :(

Oha. Ich habe gerade gemerkt, dass das wohl an meinem Pihole-Netzwerk lag. Über das Mobilfunknetz ist mein Mobile-Chrome auch anfällig.

Pi hole ist eine gute Möglichkeit alle Geräte vor solchen Angriffen zu schützen. Da es aber nur im lokalen netzt funktioniert ist man dann wenn der Akku am meistengeschontwerden soll nicht geschützt (unterwegs).

Sogar in den Blog Einträgen fehlt das OKAY nicht.

Ich feier es so Hart :D Wem geht es auch so ?

Eigenes testen:

Ich glaube die 25% Browser die verwundbar sind sind alle meine :|

Ich finde es schade das es Leute gibt die das ganze ausnutzen.

Ich selber nutze es und Stelle das ganue auf 30 - 50 % und bei mobilen Versionen verzichte ich drauf.

Doch leider machen es zu viele nicht... Jetzt gibt es deswegen Probleme... Und keiner gewinnt... Sehr sehr schade.

P.s. deine/eure Videos sind richtig porno ;)

richtig porno? sind wir wieder in 2010? wer sagt so etwas noch xD

Meine Ergebnisse (ohne scriptblocker, dns block):

Firefox 57 | Win 10 1607: nicht geschützt

Firefox 58.0 | Win 10 1607: nicht geschützt

Chrome 64.0.3282.119 | Win 10 1607: nicht geschützt

Steam Big Picture Mode Browser | Win 10: nicht geschützt

Edge 38.14393.1066.0| Win 10 1607: nicht geschützt

IE11 | Win 10: nicht geschützt

Firefox | Android 7: nicht geschützt

Chrome | Android 7: nicht geschützt

Edge 40.15254.124.0 | Windows 10 mobile 10.0.15254.124 auf lumia 950: GESCHÜTZT (LOL ... im Ernst, muss da nochmal genau testen)

Orfox (aka Tor-Firefox mit vorinstalliertem noscript) | Android 7: geschützt

[noscript und dns blocks mit pihole funktionieren natürlich ~> geschützt]

Opera :¿(

Wird vermute ich "sicher" sein, ist ja auch der werbetreibende hier.

Opera Neon Version 1.0.2531.0 NICHT SICHER

Android 7.0.0: Chrome 63.0.3239.11 NICHT SICHER

Desktop: Chrome 63 war SICHER update auf 64 NICHT SICHER

Lol die machen da werbung für ihren opera dabei ist nichmal der geschützt

Firefx und Edge

Danke, dass ihr auch auf solche Gefahren hinweist. Leider sind der standard-browser von meinem Handy (ein Chinesischer Browser, da mein Handy ein China-Handy ist) und Chrome auf meinem Handy verwundbar.

Coole Sache direkt mal austesten, vermute jedoch, dass es bei meinen seiten die ich regelmäßig ansurfe nur die wenigsten sein werden ^_^

Haha, wie man beim Lesen einfach SEINE Stimme im Kopf hat. :D

Achja, getestet, alles super. Trotzdem Danke für den Hinweis!

aktiviert hat. Alternativ kann man auch den den Text vom Link in die Hosts Datei kopieren.Auf einem gerootetem Handy ist man geschützt wenn man Adaway mit der Liste https://raw.githubusercontent.com/ZeroDot1/CoinBlockerLists/master/hosts

Firefox auf allen Desktop Platformen sicher (je nach repositorys welche unter Linux verwendet, Linux Mint ist auf jeden falls sicher). Auf Android ist der Firefox mit der aktuellen Version 58 noch betroffen. Ebenfalls noch betroffen auf Android ist der Firefox Klar in der Version 4.0.2.

Chromium wie bereits erwähnt wurde in den Standard Repos noch nicht gesichert.

Und wer hätte es gedacht? Der Internet Explorer und Edge sind nicht sicher. Wobei, man muss nur auf Windows 95 und IE 1.0 bzw 1.5 downgraden. Dann besteht hier keine Gefahr mehr :D

Bin glücklicherweise auch mit einem sicheren Browser unterwegs. Bei den heutigen Gefahren die man sich durch veraltete, unsichere Software zuziehen kann, bin ich aber gerade den Browsern von TV Geräten und anderen Internetfähigen Geräten gegenüber skeptisch. Die Hersteller dieser Gerätschaften nutzen ja meist wieder eine eigene Softwarelösung, sehen das ganze aber nur als Kaufargument und aktualisieren, bzw. pflegen ihre Software nicht, die sie mit ihren Geräten ausliefern. Wenn in Zukunft alles vom TV bis zum Kühlschrank mit dem Internet verbunden sein wird, werden sich wohl ganz neue Einfallstore für schadhafte Software ergeben.

Ich wollte ja immer schon meinen Grünkohl zum Cryptominen verwenden.

Moin, der IceCat mobile 52.4.1 ist auch nicht sicher aber der hat zu mindestens eine Option JavaScript zu deaktivieren ohne uMatrix oder so.

Und mal wieder etwas sehr nützliches von @sempervideo. Obwohl das hier eher SemperArtikel ist :D

Der Chrome 63.0.3239.132 (Offizieller Build) (64-Bit) auf meinem Mac ist anfällig :(

installier uBlock sollte dann resistent sein. Wenn nicht stell sicher dass der Filter "uBlock filters – Resource abuse" aktiviert ist

Danke dir! Hat funktioniert

Opera 50 auf Win10 (50.0.2762.67 (PGO)) ist sicher, den Entwicklern sei's gedankt.

Also mein neuster chrome browser ist dagegen nicht geschützt.

Dabei hab ich gedacht, dass google einer der ersten war die die anfälligkeit behoben haben.

Bin ein riesen fan von dir und finde es super, dass du sogar in denen blogeinträgen an das okay denkst😊

Bester d- und youtuber 👍 mach weiter so!

Ich finde es gut, dass ihr auf diese Sicherheitslücken hinweist und eine Möglichkeit bietet zu prüfen das man betroffen ist.

Auch wenn ich dies direkt nach bekannt werden gemacht habe.

Wie schnell vergisst man heutzutage etwas, bei all der Themenflut der man im Internet ausgesetzt ist.

Der neuste Chromium Browser (63.0.3239.132) unter Linux ist leider noch anfällig.. :(

installier uBlock sollte dann resistent sein. Wenn nicht stell sicher dass der Filter "uBlock filters – Resource abuse" aktiviert ist. Ansonsten hier sind die hosts: https://github.com/uBlockOrigin/uAssets/blob/master/filters/resource-abuse.txt

Endlich kann ich schlafen gehen. Danke

Super video. :)

Hab gleich mal getestet und alles sicher. Wie es sein soll :)

Test mit Chrome, Firefox und Brave ausgeführt. Keine Anfälligkeit. Na ja, vor allem beim Brave-Browser mit seinen BATs, dessen Entwickler sich eigentlich besonders gut mit Kryptographie generell auskennen sollten, wäre ein anders lautendes Ergebnis auch eine ziemliche Schande gewesen ;-)

Oh man, wie ich beim Lesen die Stimme vom Andreas im Kopf hab ^^

#10JahreSempervideo hinterlassen ihre Spuren.. ..aber danke @sempervideo =)

Habe es unter Arch Linux mit Chromium 64.0.3282.119 getestet. Mit uMatrix und einigen anderen Add-Ons bin ich in der aktuellen derzeit also nicht verwundbar.

Leider funktioniert der test noch nicht auf ios. Habe aber ohnehin nicht den Eindruck, Geschwindigkeitsverluste oÄ dort zu haben. Danke fürs teilen! Soweit offenbar alles: okay

Musste erstmal Skripte bei uMatrix zulassen, damit die Seite überhaupt lädt und selbst ohne uMatrix ist mein Browser sicher. Doppelt hält besser!

Absolut besten Dank für diesen Hinweis - vom WohnwagenStreamer (Minecraft und RL)

Trotz Protected Hinweiß auf Opera Download :D

Schade, dass soviele nicht auf die Idee kommen, einfach das “jacking“ aus Cryptojacking rauszunehmen und Zustimmung zum Minen zu verlangen bzw zumindest einen Hinweis wie “diese Seite finanziert sich über Cryptomining“ anzubringen. Find nämlich, dass Cryptomining keine schlechte Alternative zu Werbung ist, solang sich der Rechenaufwand in Grenzen hält. Über den könnte man in der Zustimmung/dem Hinweis ja auch gleich aufklären.